La gestion des incidents de sécurité nous concerne tous, comme le montre notre et dont nous révélons les résultats au cours de cette Cybersecurity Week 2019. L’objectif de cette édition est de dresser un état des lieux des modes de gestion des incidents de cybersécurité des entreprises luxembourgeoises, d’identifier les problèmes les plus souvent rencontrés mais surtout de donner les bonnes pratiques à implémenter pour protéger son activité et celle de ses clients.

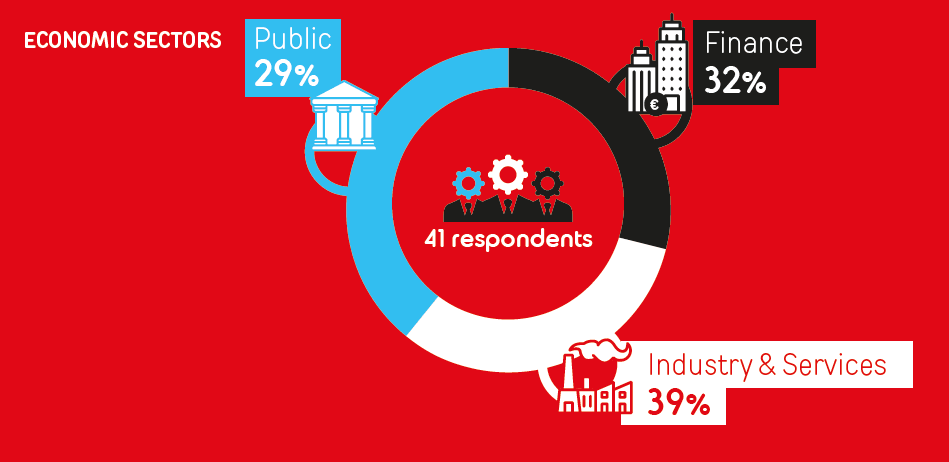

Economic sector Telindus

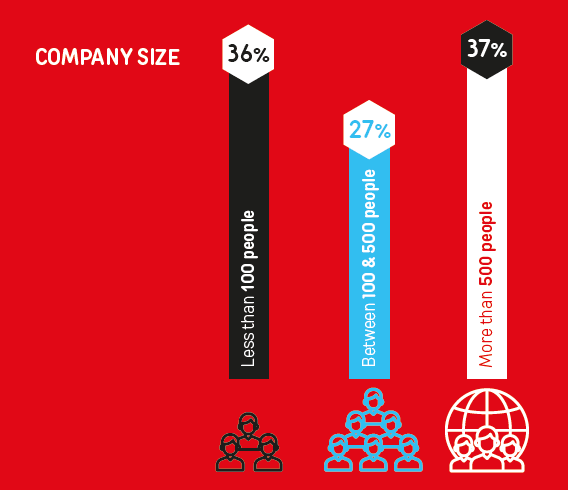

Company size Telindus

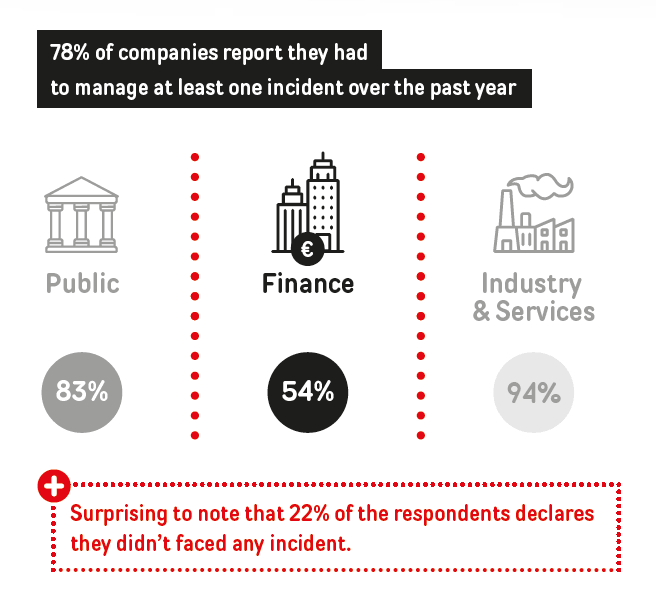

Les incidents de cybersécurité n’épargnent aucun secteur

Pour ouvrir sur un des chiffres les plus attendus: 78% des entreprises ont eu à gérer au moins un incident de sécurité sur l’année écoulée. Tous les secteurs sont touchés.

About Cybersecurity Incident Telindus

Notre étude a révélé que les causes d’incidents de sécurité les plus largement rencontrées par les entreprises étaient les attaques de type social engineering impactant 84% du panel, puis les erreurs humaines (48%). Les attaques externes techniques de type piratage informatique n’ont été rapportées que par 19% des entreprises interrogées.

Il s’avère que seulement la moitié (51%) des entreprises interrogées disent avoir une haute confiance dans leurs capacités de détection.

Au regard des résultats de l’auto-évaluation du niveau de confiance des répondants dans les grandes étapes de la gestion d’incident, il s’avère que seulement la moitié (51%) des entreprises interrogées disent avoir une haute confiance dans leurs capacités de détection.

En faisant le lien entre les sources d’incidents et le niveau de confiance des entreprises dans leurs mécanismes et processus de sécurité, il paraît légitime de se demander si tous les moyens sont mis en œuvre pour détecter les incidents et les menaces. En effet, il est toujours mieux que l’entreprise identifie ses vulnérabilités avant que ce ne soient des attaquants qui le fassent contre elle.

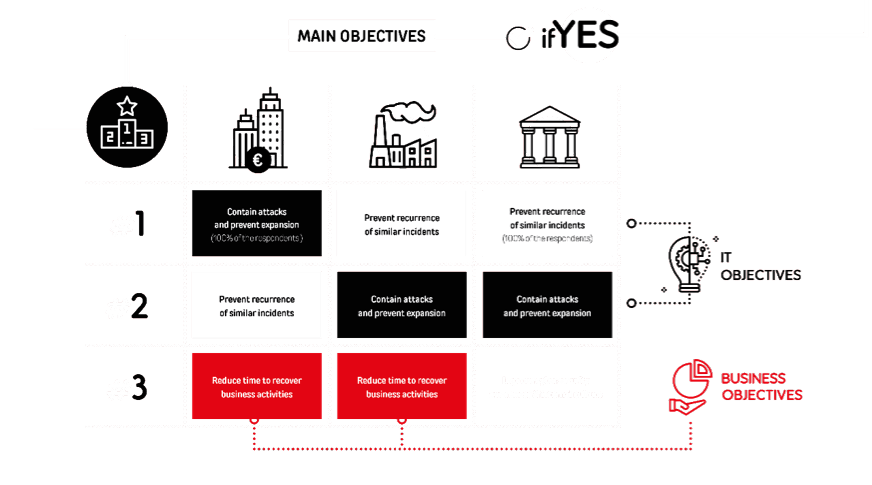

Lier la cybersécurité aux décisions métiers

Notre étude a également mis en évidence que la moitié des entreprises (51%) a déployé une stratégie de gestion des incidents de sécurité. Pour ces sociétés, la stratégie s’articule en priorité autour d’objectifs IT tels que confiner et empêcher l’expansion de la menace ou bien prévenir la récurrence d’événements similaires. Il est intéressant de noter que les objectifs directement reliés aux activités métiers tels qu’assurer une reprise rapide des activités n’arrivent qu’en troisième position.

About-Cyber-Security-Incident-Management-Main Objectives Telindus

Parmi notre panel de référence, 12% des entreprises déclarent ne pas avoir une telle stratégie en place et avancent à l’unanimité le manque de support du management comme frein principal.

La communication vers le Board of Directors doit mettre en évidence l’importance de relier la stratégie de gestion des cyberincidents aux objectifs de l’entreprise pour obtenir le soutien de la direction et lever les différents freins. Ce sont tous les aspects de la communication, en interne mais également en situation de crise, qui doivent faire l’objet d’un travail approfondi. Faire passer les bons messages est un critère de succès pour l’adhésion à la stratégie de gestion d’incident ainsi que vers le public et les parties prenantes en cas de crise.

Les leçons tirées des erreurs passées ne suffisent pas

La survie de l’entreprise est en jeu à chaque incident de sécurité susceptible d’entraîner des réactions en chaîne catastrophiques. L’approche consistant à éviter la récurrence de ses propres incidents suivant le processus de «lessons-learned» constitue une bonne première étape mais restera obsolète et limitée du fait de la mondialisation et de la professionnalisation des menaces ainsi que de l’interconnexion croissante entre les entreprises et leurs partenaires et clients.

Il est nécessaire, pour les entreprises, de déployer une approche différente.

La pratique d’évitement de la récurrence de ses propres incidents passés peut être assimilée à conduire en ne regardant que dans son rétroviseur sans avoir un œil sur la route devant soi, et donc sans anticiper les nouvelles menaces ni voir les pièges dans lesquels d’autres sociétés sont déjà tombées. Il est nécessaire, pour les entreprises, de déployer une approche différente.

La stratégie de l’iceberg

Une stratégie de cyberdéfense n’est efficace que si elle est fondée sur une approche holistique s’ouvrant vers une veille plus globale, combinaison d’indicateurs de threat intelligence et d’intégration des processus d’échange d’information. Afin de protéger l’ensemble de l’écosystème, les entreprises doivent contribuer dans leurs actions à protéger la communauté. Premier élément d’une protection globale: le partage d’information. Cela requiert un effort supplémentaire et un changement des mentalités pour être opérable. Pour assurer la réussite:

- En premier lieu, lever les freins du cadre légal et règlementaire qui limite les échanges dûs à la crainte de la fuite d’information;

- En un deuxième temps, y allouer le temps nécessaire sans impacter les activités métiers;

- Finalement, qualifier les informations pertinentes car l’absence ou le trop-plein d’information rendent difficiles la sélection, le traitement et le partage de ces indicateurs.

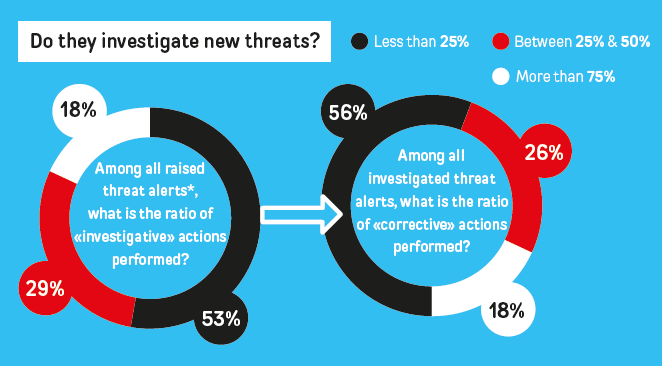

Bien que disponibles, les informations ne sont qu’insuffisamment traitées et converties en actions concrètes de protection. Selon l’analyse des résultats collectés, une majorité des sociétés déclarent analyser et investiguer moins du quart des indicateurs de threat intelligence dont ils ont la connaissance, et lorsqu’elles le font, seulement un quart est converti en plans d’actions. Les entreprises témoignent d’un besoin en support dans le traitement des informations dites d’intelligence pour anticiper les menaces.

Investigation in new threats Telindus

Et qui dit anticipation signifie préparation pour réduire le temps nécessaire à confiner la propagation, bloquer la menace et l’éradiquer, et ainsi augmenter les chances de .

Les challenges de l’année à venir

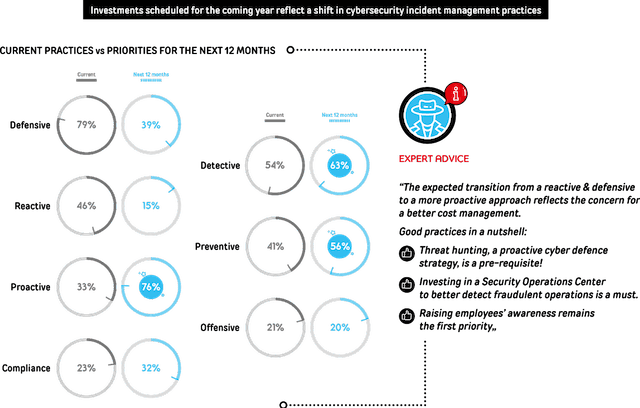

La survie de l’entreprise dépend surtout des efforts de sécurité déployés en amont. Sans abandonner les pratiques actuelles de défense, détection et réaction, les priorités pour l’année à venir vont se porter sur la mise en œuvre de démarches proactives d’identification et d’action contre les menaces telles que le Threat Hunting, un renforcement des pratiques de détection via des investissement en Security Operations Center et une meilleure prévention des incidents en particulier sur la formation et la sensibilisation des employés pour traiter les menaces telles que le social engineering et les erreurs humaines qui impactent massivement les entreprises.

Cybersecurity Incident Management Telindus

Ne voyons pas uniquement le verre à moitié vide: cela sera possible, puisque notre étude révèle qu’à l’unanimité des répondants, le marché luxembourgeois présente au travers de ses services providers toutes les compétences requises pour la mise en œuvre de leur stratégie de réponse sur incident.