Vert. Vert. Vert. Ce dimanche soir, avait retrouvé ses trois voyants verts. Crowdstrike a développé pour aider ceux qui auraient encore des problèmes à tout remettre en fonctionnement normal. La panne a affecté plusieurs secteurs, notamment des compagnies aériennes, des banques, des bourses, des hôpitaux et des détaillants dans diverses régions, y compris l'Asie-Pacifique, les États-Unis et l’Europe.

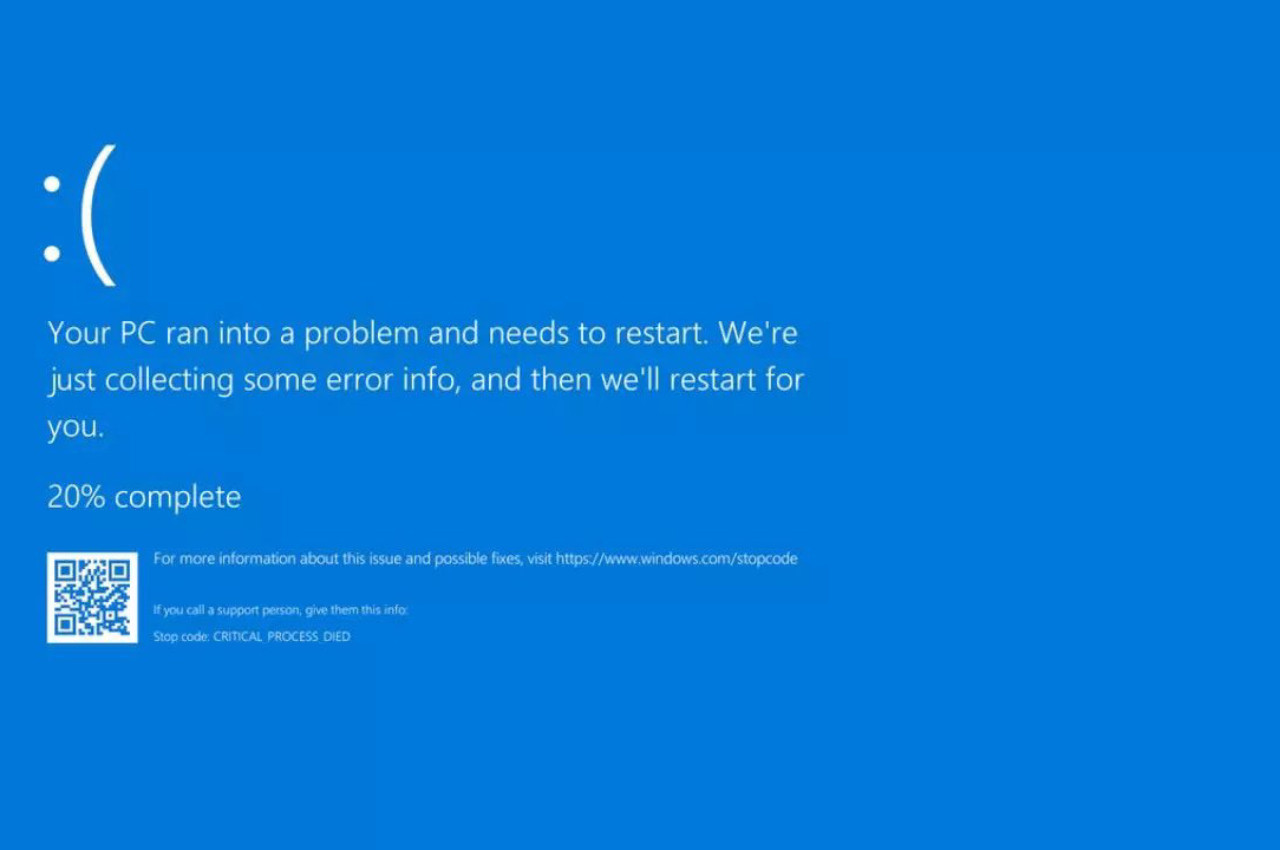

Dès vendredi, le CEO de l’entreprise américaine de cybersécurité, George Kurtz, avait publié un message. «Je tiens à m’excuser sincèrement auprès de vous tous pour la panne survenue récemment. Toute l’équipe de Crowdstrike comprend la gravité et l’impact de la situation. Nous avons rapidement identifié le problème et déployé un correctif, ce qui nous a permis de nous concentrer avec diligence sur la restauration des systèmes des clients en tant que priorité absolue. La panne a été causée par un défaut détecté dans une mise à jour de contenu Falcon pour les hôtes Windows. Les hôtes Mac et Linux ne sont pas affectés. Il ne s’agissait pas d’une attaque de sécurité ou de cyberattaque.»

«Nous estimons actuellement que la mise à jour de Crowdstrike a affecté 8,5 millions d’appareils Windows, soit moins d’un pour cent de toutes les machines Windows. Bien que ce pourcentage soit faible, les vastes impacts économiques et sociétaux reflètent l’utilisation de Crowdstrike par les entreprises qui exécutent de nombreux services critiques», a indiqué le vice-président de Microsoft en charge des entreprises et de la sécurité des systèmes d’information, David Weston, . «Cet incident démontre la nature interconnectée de notre vaste écosystème: fournisseurs de cloud, plateformes logicielles, fournisseurs de sécurité et autres fournisseurs de logiciels, et clients. Il nous rappelle également à quel point il est important pour nous tous, au sein de l’écosystème technologique, de donner la priorité à un fonctionnement avec un déploiement sûr et une reprise après sinistre en utilisant les mécanismes existants. Comme nous l’avons vu au cours des deux derniers jours, nous apprenons, récupérons et avançons plus efficacement lorsque nous collaborons et travaillons ensemble. Nous apprécions la coopération et la collaboration de l’ensemble de notre secteur, et nous continuerons à nous tenir au courant des enseignements et des prochaines étapes.»

«Toute entreprise qui crée un logiciel, quel qu’il soit, doit le concevoir, le tester et le livrer en s’efforçant en priorité de réduire considérablement le nombre de failles, qu’elles soient exploitées intentionnellement par des acteurs malveillants ou qu’elles puissent involontairement mettre hors service des services critiques dans le monde entier. L’autre chose que je sais, c’est que quiconque consomme de la technologie (oui, c’est-à-dire pratiquement chacun d’entre nous) doit exiger que les fabricants de technologies et de logiciels fassent exactement cela. C’est pourquoi nous travaillons avec des entreprises technologiques de toutes tailles, notamment Crowdstrike et Microsoft, pour qu’elles s’engagent volontairement à respecter l’engagement Secure by Design», a commenté la directrice de l’Agence américaine de cybersécurité, Jen Easterly, sur son compte personnel sur Linkedin.

«Les infrastructures critiques de notre pays, les systèmes et les services sur lesquels les Américains comptent à chaque heure de la journée pour l’électricité, l’eau, les transports, les communications, les soins de santé, l’éducation, les finances… et bien plus encore… sont, d’une manière générale, hautement numérisées, hautement interdépendantes, hautement connectées et hautement vulnérables. Et cela est dû, en grande partie, à un écosystème logiciel fragile qui a historiquement déclassé la sécurité au profit des fonctionnalités et de la rapidité de mise sur le marché. Ironiquement, l’une des raisons pour lesquelles des entreprises comme Crowdstrike et d’autres fournisseurs de cybersécurité existent est d’ajouter de la sécurité à des logiciels qui ont été livrés bourrés de vulnérabilités», a-t-elle ajouté.

Comme souvent en pareille situation de chaos, les cybercriminels en profitent pour tenter de prendre l’avantage de certaines infrastructures. .

Au Luxembourg, comme dans d’autres États membres de l’Union européenne, il sera intéressant de voir ce que les régulateurs retirent de cet événement. Avec Dora, les entreprises financières ont des obligations non seulement de reporting mais aussi de gestion des risques, de mitigation et de partage d’information. Dès vendredi, la CSSF avait publié deux communiqués, ; le deuxième était plus explicite: «La CSSF rappelle par la présente aux gestionnaires d’investissement et aux organismes de placement collectif (OPC) domiciliés au Luxembourg ainsi qu’à toutes les entités impliquées dans l’exploitation de ces entités d’évaluer dûment les impacts de cette panne informatique et de prendre toutes les mesures appropriées afin d’assurer le fonctionnement continu des OPC. Si les OPC rencontrent des difficultés pour déterminer la valorisation des actifs et/ou la valeur liquidative d’un OPC conformément à leur prospectus et à leurs statuts/règlements de gestion («documentation du fonds»), les OPC évalueront, sur la base de la documentation du fonds, si une suspension du calcul de la VNI est nécessaire au vu de ces circonstances.» Différents acteurs ont été touchés au Luxembourg, selon nos sources, mais nous n’avons pas pu obtenir de confirmation de leur part. Le début de semaine permettra d’y voir plus clair.